Article

Mot de passe

Même si cela parait logique pour certains, les mots de passes sont pourtant un point trop souvent mis de coté alors que bien souvent un mot de passe trop simple permet de faciliter les attaques pour un hacker.

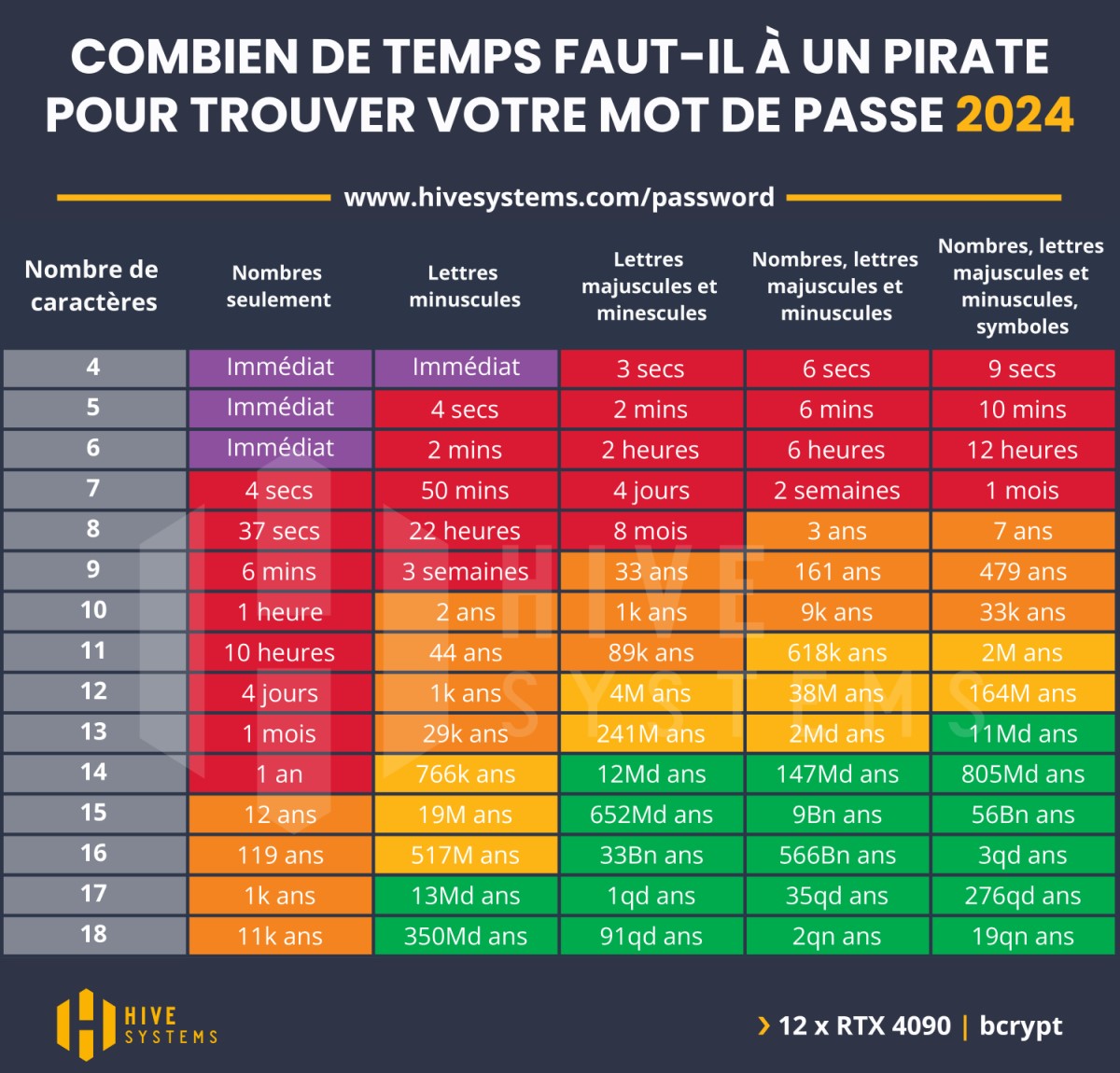

Des mots de passes tels que des codes PIN à 4 ou 6 chiffres sont devenus beaucoup trop simples à pirater.

Il est tout à fait possible d'utiliser une phrase pour faire un mot de passe sécurisé.

Exemple : Une-bonne-raclette-ce-fait-avec-au-moins-10-personnes.

Cette exemple comporte des chiffres, des lettres majuscules et minuscules et des caractères spéciaux. Cela le rend complexe en plus de comporter une quarantaine de caractères.

Vous pouvez reproduire ça avec n'importe quel phrase, à partir du moment ou vous n'intégrés pas d'infos personnelles tels que le nom ou la date de naissance.

Vous trouverez ci-joint le tableau qui classifie la complexité des mots de passes en 2024.

Double Authentification

La double-authentification permet de rajouter de la sécurité lorsqu'on se connecte à un compte en demandant une vérification supplémentaire (en plus du MDP).

Cela peut être :

- Un E-mail

- Un SMS

- Un code par appel téléphonique

- Une application d'authentification

- Une validation par l'appareil principal (souvent un smartphone)

- Une clé d'accès (Passkey)

- Une clé physique

Toutes ces méthodes permettent une sécurité renforcé pour l'accès à des comptes importants tel que l'Assurance Maladie, la banque ou autres administrations

Données Biométriques

Les données biométriques permettent de rajouter une couche de sécurité en intégrant des trais physiques tel que l'empreinte digitale ou les trais du visage pour créer un moyen d'authentification unique & sécurisé.

Les méthodes les plus connus sont l'empreinte digitale et la reconnaissance faciale.

Notons toutefois que les données biométriques sont classés comme données sensibles par la CNIL et qu'il faut avant tout être sûr de sois avant de les enregistrer sur une plateforme.

Cette méthode est donc de plus en plus mis de coté au profit de la 2FA vu précédemment qui permet d'éviter de mettre des données sensinles.

Elles restent très souvent utilisés pour déverouiller des appareils mobiles tels que des smartphones, des tablettes ou des ordinateurs portables.

Chiffrement

Le chiffrement permet de sécuriser des communications ou des données en chiffrant le contenu sensible.

Communication : Pour le chiffrement des communication, on utilisera principalement des protocoles tel que :

- HTTPS

- SSH

- SFTP

Données : Pour chiffrer les données, on chiffrera une partition voir un disque dur entier pour éviter qu'une personne puisse copier les données d'une machine via un Live CD Linux par exemple.

Des communications ou données non-chiffrés sont visibles en clair et peuvent êtres copiés, réutilisés voir revendus par des personnes malveillantes. Il faut donc vérifier le chiffrement des sites web ou des supports de stockages pour limiter les attaques MITM (Man In The Middle) ou Live CD.

Notez aussi qu'il est recommandé d'utiliser du chiffrement asymétrique afin de garantir un chiffrement complexe des données.

Les arnaques

Les arnaques sont aujourd'hui très courantes dans le milieu informatique et représentent une grande majorité des cyber-attaques.

Les arnaques au phishing par Mail, SMS ou même Spoofing (Appeler en imitant la ligne d'un contact ou d'une banque) sont très courantes et peuvent étre très dévastatrices.

Pour s'en protéger, il faut toujours appliquer ces règles :

- Vérifier l'orthographe de l'émmeteur

- Vérifier les noms de domaines (Exemple : www.laposte.fr et non www.suividevotrecolis-la-poste.com)

- Une banque ne demandera JAMAIS vos coordonnées bancaires par mail, SMS ou téléphone

- Toujours vérifier le numéro de téléphone si appel ou SMS (Exemple : L'assurance Maladie n'envoi pas de messages via un 06/07)

Dans le cas d'une attaque au président, il est impératif de redemander confirmation au PDG par un support autre que celui utilisé par l'arnaqueur, afin de confirmer l'authenticité de la demande de versement.